Veri Çıkarma Teknikleri

Bir Android cihazında bulunan veriler, bir soruşturmanın parçası olarak yapılan hukuki, cezai veya dahili durumların ayrılmaz bir parçası olabilir. Android cihazları içeren incelemelerde adli incelemecinin inceleme sürecinde dikkat etmesi gereken önemli hususlar bulunmaktadır. Örneğin cihaz üzerinde root erişimine izin verilip verilmeyeceğini ve araştırma sırasında hangi verilerin çıkarılabileceğini ve analiz edilebileceğini belirlemesi gerekmektedir. Örneğin, bir dava içerisinde mahkeme, yalnızca şüpheliye ait Android cihazındaki SMS, çağrı kayıtları ve fotoğrafların alınmasına ve analiz edilmesini isteyebilir. Bu durumda, yalnızca bu belirli öğeleri mantıksal olarak yakalamak en mantıklı yöntemdir. Bununla birlikte, cihazın tam bir fiziksel veri çıkarımı elde etmek ve yalnızca mahkemenin kabul edebileceği alanları incelemek en doğru yol olarak kabul edilir.

bir mobil cihazda veri çıkarma teknikleri, üç tip halinde sınıflandırılabilir:

- Manuel veri çıkarma

- Mantıksal veri çekme

- Fiziksel veri çıkarma

Bu tiplerin her biri için veri çıkarma yöntemleri aşağıdaki bölümlerde detaylı olarak açıklanacaktır. Bazı yöntemler cihaz tam verilere erişmek için Root yetkisi edinilmesini gerektirebilir. Her yöntemin farklı etkileri vardır ve başarı oranları araca, kullanılan yönteme ve cihaz markasına ve modeline bağlı olacaktır.

Manuel Veri Çıkarma

Bu veri çıkarma yöntemi, bellekte bulunan içeriğe erişmek için mobil cihazın normal kullanıcı ara yüzünün kullanıldığı yöntemdir. Denetçi, arama kayıtları, kısa mesajlar ve IM sohbetleri gibi ayrıntıları görüntülemek için farklı menülere erişerek normal olarak cihaza göz atacaktır. Her ekranın içeriği fotoğraf çekilerek yakalanır ve kanıt olarak gösterilebilir. Bu inceleme türünün ana dezavantajı, yalnızca işletim sistemi tarafından erişilebilen dosyaların araştırılabilmesidir. Cihazı el ile incelerken yanlış düğmeye basmanın ve veri silmenin veya veri eklemenin kolay olduğu için özen gösterilmelidir. Manuel veri çıkarma, diğer yöntemlerden biri kullanılarak elde edilen bulguları doğrulamak için son çare olarak kullanılmalıdır. Bazı şartlar, incelemecinin ilk adım olarak el ile muayeneyi yapmasını gerektirebilir. Bu, cihazın hızlı bir taramasının polisi bireye götürebileceği yaşam veya ölüm durumlarını veya kayıp kişiler bulma konusunda olabilir.

Root Erişimi Kullanarak Bir Android Cihaz Erişim

Android, varsayılan olarak, dahili dizinlere ve sistemle ilgili dosyalara erişim sağlamaz. Bu kısıtlı erişim cihazının güvenliğini tehlikeye sokmaktadır. Örneğin, / data / data klasörüne Root erişimi olmayan bir cihazda erişilemez. Bu klasör özellikle çok önem teşkil etmektedir çünkü; kullanıcı tarafından oluşturulan verilerin çoğunun saklandığı ve birçok uygulamanın değerli verilerini yazdığı alandır. Bu nedenle, cihazın bir görüntüsünü elde etmek için Android cihazda Root işleminin yapılması gerekir. Bir cihazı Root’lama bize süper kullanıcı ayrıcalıkları ve tüm verilere erişim sağlar. Bir Android cihazını Root’lama, cihazda değişiklikler yapacaktır ve incelemecinin daha önce araştırmadığı herhangi bir cihazda test edilmelidir. Root işlemi Android cihazlar için yaygındır, ancak Root erişimine izin vermek, cihazda bulunan verileri değiştirebilir hatta daha farklı sonuçlar doğurabilir. Nexus 4 ve 5 gibi bazı Android cihazları, Root erişimine izin vermeden önce veri bölümünün silinmesine zorlayabilir. Bu işlem, verilere erişim elde etmek için cihazı Root etme ihtiyacını ortadan kaldırır, çünkü işlem sırasında tüm kullanıcı verileri kaybolur. Root işleminin başarılı bir şekilde yapıldığında daha fazla veriye erişim sağlarken, verilerin silinebileceğini veya telefonu tahrip edebileceği de unutulmamalıdır. Bu nedenle Root işlemine devam etmeden önce Android cihazını değiştirmek için onay veya yasal hakların geçerli olması gerekmektedir. Aşağıda Root erişimi olan bir Android cihazının adli bir görüntüsünü elde etmek için adım adım yapılan işlemler anlatılmaktadır.

Android Terminal Emulator yüklendikten sonra, aşağıdaki adımlar izlenerek adli kopya Android cihazdan alınabilir:

- Dd komutunu kullanma: dd komutu, cihazın ham bir görüntüsünü oluşturmak için kullanılabilir. Bu komut, düşük düzeyli verileri kopyalayarak Android cihazının bit bit görüntüsünü oluşturmamıza yardımcı olur.

- Yeni bir SD kart takılması: Görüntü dosyasını bu karta kopyalamak için cihaza yeni bir SD kart takın. Bu SD kartın silindiğinden ve başka veri içermediğinden emin olun.

- Komutun çalıştırılması: Bir Android cihazının dosya sistemi / dev bölümündeki farklı konumlarda saklanır.

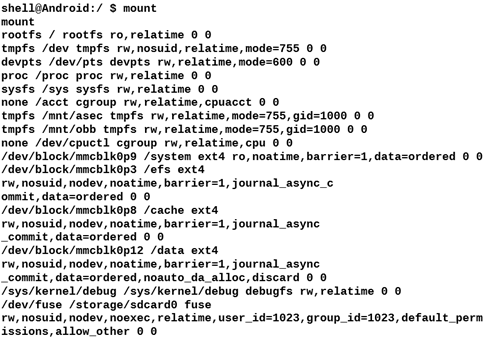

Yukarıdaki görselde görüldüğü gibi mount komutu kullanılarak /system, /data ve /cache bölümlerinin monte edildiği blokları görüntülenebilmektedir. Tüm dosyaları görüntülemek önemli olsa da, verilerin çoğu /data ve /system bölümlerinde bulunur. Bu işlem gerçekleştirildikten sonra, cihazı görüntülemek için aşağıdaki komutu çalıştırın:

dd if=/dev/block/mmcblk0p12 of=/sdcard/tmp.image

Yukarıdaki örnekte, Samsung Galaxy SIII cihazının veri bölümü kullanılmıştır. Yukarıdaki komut, mmcblk0p12 dosyasının (veri bölümü) bit bit görüntüsünü oluşturacak ve görüntü dosyasını bir SD karta kopyalayacaktır. Bu yapıldıktan sonra, mevcut adli yazılım kullanılarak dd adli görüntü dosyası analiz edilebilir.

Mantıksal Veri Çıkarma

Mantıksal veri çıkarma teknikleri, dosya sistemine erişerek cihazda bulunan verileri çıkartır. Bu teknikler önemlidir, çünkü değerli veriler sağlarlar. Birçok cihazda çalışırlar ve kullanımı kolaydır. Mantıksal teknikler aslında veri ayıklamak için Root erişimi gerektirmez. Ancak, bir cihaza Root erişiminiz olması, cihazda bulunan tüm dosyalara erişmenizi sağlar. Bu, Root erişimi olan cihazda bulunan tüm dosyalara erişim sağlarken, bazı verilerin de Root işlem gerekmeden bir cihazdan çıkarılabileceği anlamına gelir. Bu nedenle, bir aygıta Root erişimi olması, mantıksal tekniklerle elde edilebilecek veri miktarını ve türünü büyük ölçüde etkiler. Mantıksal çıkarma yapılırken en çok kullanılan yöntemlerden 1 tanesi adb pull komutları kullanmaktır.

Adb Pull Komutları Kullanma

Adb, bilgi almak için cihazla iletişim kurmanıza yardımcı olan bir komut satırı aracıdır. Adb kullanarak, cihazdaki tüm dosyalardan veya yalnızca ilgilendiğiniz ilgili dosyalardan veri alabilirsiniz. Bir Android cihaza adb üzerinden erişmek için, USB hata ayıklama seçeneğinin etkin olması gerekir. Adli bir araştırmacı olarak, verilerin Android cihazda nasıl depolandığını bilmek ve verilerin uygun şekilde çıkarılabilmesi için önemli ve hassas bilgilerin nerede saklandığını anlamak önemlidir. Uygulama verileri genellikle soruşturmayla ilgili olabilecek çok sayıda kullanıcı verisi içerir. Uygulama verileri aşağıdaki konumlardan birine saklanabilir:

- Paylaşılan veriler: Veri hafif XML formatında anahtar-değer çiftleri saklanır. Paylaşılan tercih dosyaları, uygulama /data dizinin shared_pref klasöründe saklanır.

- Dahili depolama: Burada saklanan veriler özeldir ve cihazın dahili hafızasında bulunur. Dahili depoya kaydedilen dosyalar özeldir ve diğer uygulamalar tarafından erişilemez.

- Harici depolama: Bu, genellikle güvenlik mekanizmalarını zorlamayan, cihazın harici belleğinde halka açık olan verileri depolar. Bu veri /sdcard dizini altında bulunur.

- SQLite veritabanı: Bu dosyalara /data/ data / PaketAdı / databeses altında mevcuttur. Genellikle bir .db dosya uzantısı ile saklanır. Bir SQLite dosyasındaki veriler bir SQLite tarayıcısı kullanılarak görüntülenebilir.

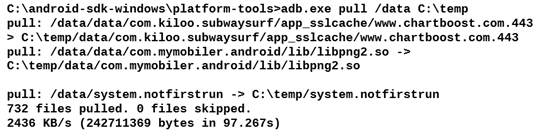

Her Android uygulaması önceki veri depolama seçeneklerinden herhangi birini kullanarak verileri cihazda depolar. Bu nedenle, Rehber uygulaması iletişim bilgileriyle ilgili tüm bilgileri /data /data klasöründeki paket adı altında saklar. / Data / data’nın, tüm uygulamaların normal koşullar altında yüklendiği dahili depolama alanının bir parçası olduğunu unutulmamalıdır. Bazı uygulama verileri, SD kartta ve / data / data bölümünde bulunur. adb pull komutunu kullanarak daha fazla analiz için bu bölümdeki verileri erişilebilmektedir. Bir kez daha, bu dizine yalnızca Root erişimi olan bir telefonda erişilebildiğini unutmamak önemlidir. Root erişimi olan telefonda, /data üzerinde bir çekme komutu aşağıdaki gibi çalıştırılarak verilere erişilebilir:

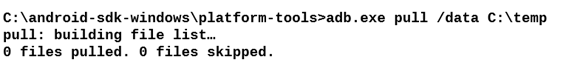

Root erişimi olmayan bir aygıtta, /data dizininden bir çekme komutu çalıştırılırsa, dosyaları aşağıdaki çıktıda gösterilen şekilde çıkaramaz, çünkü kabuk kullanıcısının bu dosyalara erişim izni yoktur;

Fiziksel Veri Çıkarma

Fiziksel tekniklerle (donanıma dayalı) Android veri çıkarma işlemi temel olarak iki yöntemi içerir: JTAG ve Chip-off. Bu tekniklerin uygulanması zordur ve bir araştırma sırasında gerçek cihazlarda denemek için büyük bir hassasiyet ve deneyim gerektirir. Aşağıdaki bölümler, bu tekniklere genel bir bakış sağlar.

JTAG

JTAG (Ortak Test Eylem Grubu), cihazdaki belirli bağlantı noktalarına bağlanmayı ve işlemciye cihazda depolanan verileri aktarma talimatını içeren gelişmiş veri toplama yöntemlerini kullanmayı içerir. Bu yöntem kullanılarak bir cihazın tam bir fiziksel görüntüsü elde edilebilir. Uygulanması kolay ve daha az çaba gerektirdiğinden, daha önce bahsedilen mantıksal teknikleri denemeniz her zaman önerilir. Uygun olmayan şekilde kullanılırsa cihaz hasar görebileceğinden, incelemeyi gerçekleştiren kişiler JTAG’ı denemeden önce uygun eğitim ve deneyime sahip olmalıdır.

JTAG işlemi genellikle aşağıdaki adli adımları içerir:

- JTAG’da, cihazın Test Erişim Portları (TAP’lar) cihazın CPU’suna erişmek için kullanılır. Musluklar belirlenmesi birincil ve en önemli adımdır. TAP’lar tanımlanır ve her bir fonksiyondan hangi pedin sorumlu olduğunu bulmak için bağlantı CPU ile izlenir. Cihaz üreticileri, belirli bir cihazın JTAG şemaları hakkındaki kaynakları belgelemelerine rağmen, genel görüntüleme için serbest bırakılmazlar

- Kablo uçları daha sonra uygun bağlantı pimlerine lehimlenir ve diğer uç, aşağıdaki resimde gösterildiği gibi CPU’yu kontrol edebilen cihaza bağlanır. JTAG jigleri, belirli cihazlar için lehim yapmak için kullanılabilir. Bir jig veya JTAG adaptörünün kullanımı, TAP’leri CPU’ya bağladığından lehimleme ihtiyacını ortadan kaldırır.

- Yukarıdaki adımlar tamamlandıktan sonra, güç CPU önyükleme için uygulanmalıdır. Uygulanması gereken voltaj, donanım üreticisi tarafından serbest bırakılan özelliklere bağlıdır. Spesifikasyonda belirtilenler dışında voltaj uygulanmamalıdır.

- Gücü uyguladıktan sonra NAND flaşın tam bir ikili bellek dökümü çıkarılabilir.

- Yapılan işlemler sorasında ham bir .bin dosyası oluşturulur ve çoğu adli araç bu görüntü formatının analizini desteklemektedir.

Emir Can KÖSE

Adli Bilişim Mühendisi