Teknolojinin gelişmesi ile birlikte veri akışının ve veri gizliliğinin öneminin arttığı günümüzde, hackerlar da kendilerini teknolojik aletlere yöneltmiştir. Kimi zaman holding, kamu kurumu ve küçük işletmelerin sistemlerine ataklar yapan veya sızan kötücül yazılımlar, kimi zaman da son kullanıcının kullanımında olan cep telefonlarına bulaşmaktadır.

Cep telefonlarında yer alan son kullanıcının kişisel verilerini, kullanıcı bilgilerini / şifrelerini vb. bilgilerini ele geçirmek için komutlandırılmış zararlı yazılımlar bankacılık işlemlerinde son kullanıcının bilgisi olmadan işlemler yapabilmekte ve yüklü miktarda para alışverişi sağlayabilmektedir.

Şirketimize gelen son olayda, mağdur kendi istemi / bilgisi dışında mobil bankacılık uygulaması üzerinden kredi çekildiğini belirtmiştir. Söz konusu işlemlerin casus yazılımlar aracılığı ile incelendiğini düşünen kişinin cep telefonu üzerinde olaya yönelik teknik incelemeler yapıldı.

Bu tarz işlemlerin gerçekleştiği düşünülen Android İşletim Sistemine sahip cep telefonu üzerinde casus yazılım araştırması neticesinde cihaz içerisinde yer alan tüm izinleri üzerinde barındıran Android İşletim Sistemi’nde çalışan “apk” uzantılı bir uygulama içeriği tespit edilmiştir.

Uygulamanın cihaz içeriğine enjekte olduğu tarihten hemen sonra kullanıcının bankacılık işlemlerinde şüpheli işlemler olduğu anlaşılmış ve uygulamanın üzerinde detaylı analiz incelemeleri gerçekleştirilmiştir. Söz konusu cihazın içeriğinde yer alan ve kendisini “com.mvbgyxmug.yzeldksb” klasör yoluna gizleyen “base” isimli apk dosyası cihaz dışarısına / test ortamına aktarılmıştır.

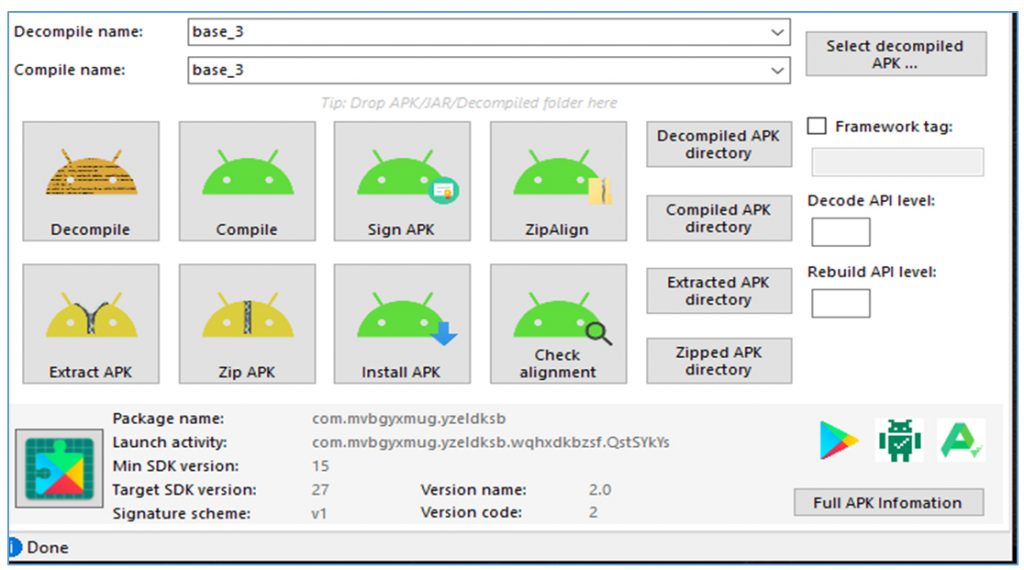

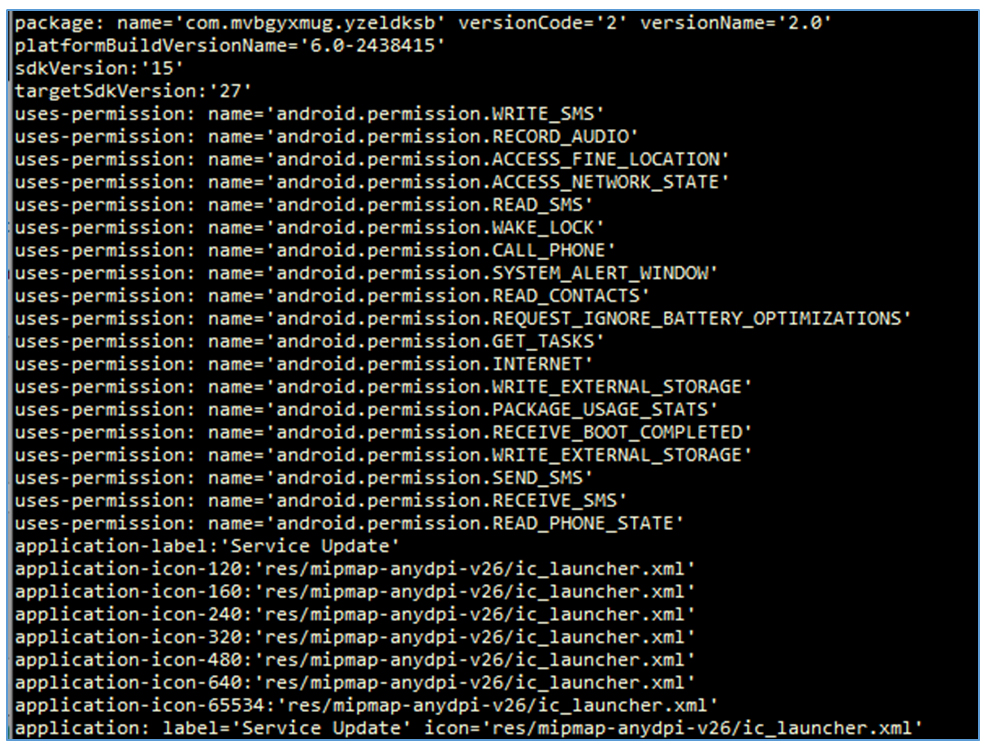

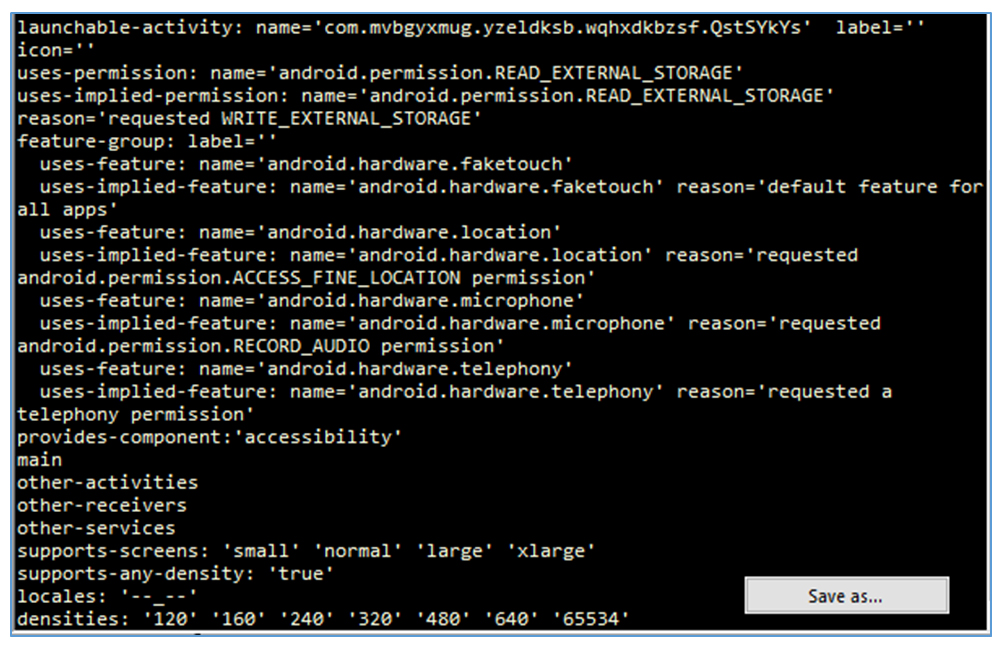

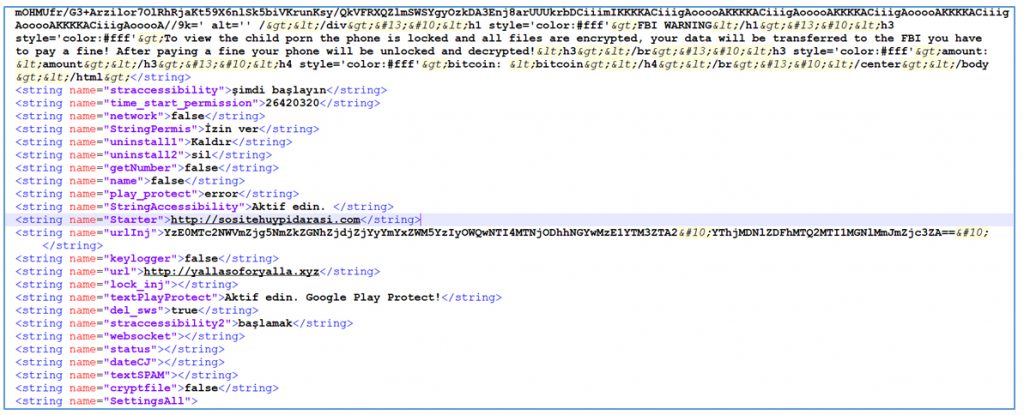

APK Easy Tool uygulaması aracılığı ile söz konusu uygulamanın içeriğinde yer alan temel bilgiler (Android Manifest, Permission vb.) incelenmiştir. söz konusu uygulamanın tam paket adının “com.mvbgyxmug.yzeldksb” olduğu, cihaz içeriğinde yer alan tüm dosya yapısına erişim sağladığı, “SMS ALMA – GÖNDERME”, “ÇAĞRI ALMA – GÖNDERME”, “KAMERA AÇMA –KAPATMA”, “EKRAN GÖRÜNTÜSÜ ALMA”, “WEB GEÇMİŞİ İZLEME”, “SES KAYDI ALMA” vb. etkinlikleri yönetebildiği tespit edilmiştir ve uygulamanın bir RAT dosyası olduğu değerlendirilmiştir.

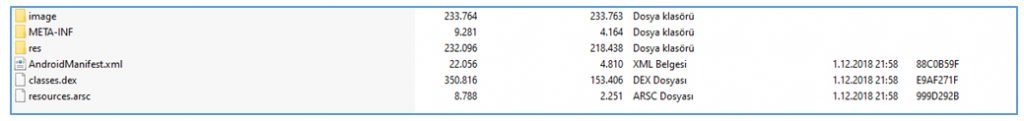

Apk dosyası analizi için öncelikle “apk” uzantısı, “apk” dosyalarının temelde sahip olduğu dosya formatı olan “rar” uzantısına çevrilmiştir.

“base.rar” olarak tanımlanmış sıkıştırılmış dosya winrar / winzip vb. uygulamalar aracılığı ile açıldığında içerisinde yer alan uygulama temel bilgilerini içeren verilerin olduğu dosyaların yer aldığı görülmüştür. Sıkıştırılmış dosya içerisinde yer alan “Dex” uzantılı classes dosyası “Java” ile kodlanmış ve derlenmiş dosya içeriğine ulaşılmıştır.

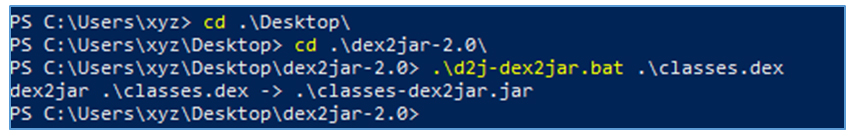

“Classes.dex” dosyasının kaynak kodu analizi için ücretsiz olarak sunulan dex2jar isimli uygulamadan yararlanılmıştır. Rar içerisinde yer alan classes.dex dosyası analiz için dex2jar uygulamasının klasör yolu içerisine atılmış ve cmd / powershell ekranında “d2j-dex2jar.bat classes.dex” komutu aracılığı ile decompile edilmiştir.

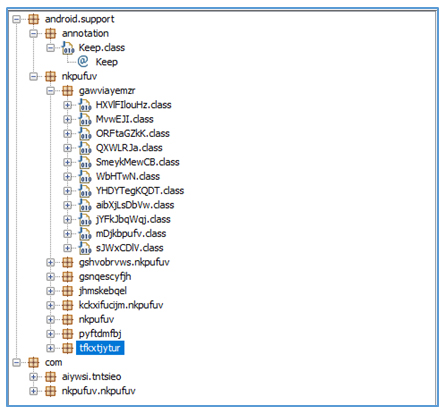

Dönüştürülen classes.dex dosyası bulunduğu klasör yolu içerisinde “classes-dex2jar” isimli rar dosyası olarak çevrilir ve verinin analizi için ise jd-gui isimli ücretsiz kaynak kodu analiz programı aracılığı ile açılmıştır. Apk dosyasına ait kaynak kodları incelenmek istenildiğinde paramatrelerinkarmaşık “obfuscate” olarak tutulduğu görülmüştür.

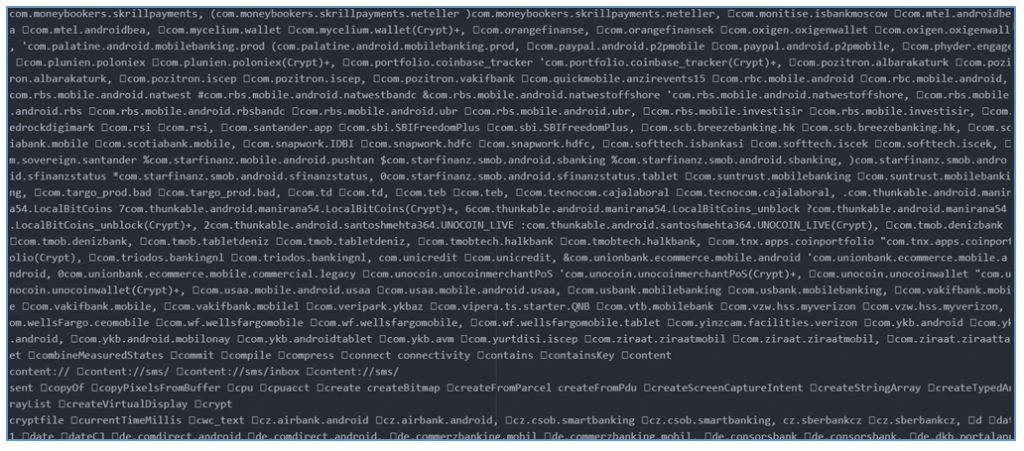

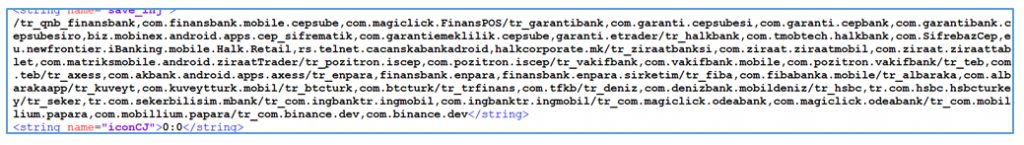

Uygulamanın bilinen tüm bankacılık uygulamaları bilgilerini cihaz üzerinden dışarıya / ikinci şahıslara aktarabildiği tespit edilmiştir.

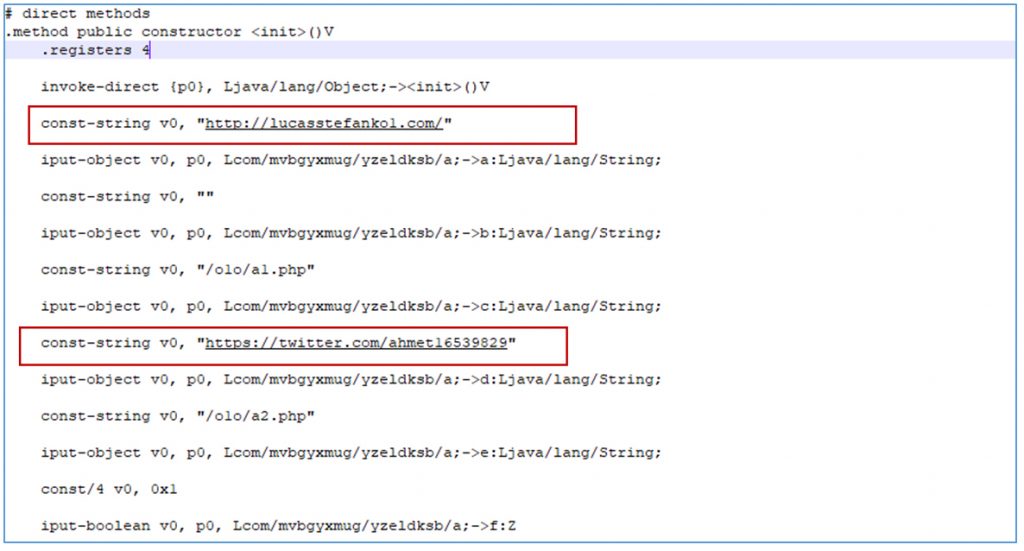

Cep telefonu üzerinde yer alan veriler üzerinde (odex dosyaları)http://lucasstefanko1.com/, https://twitter.com/ahmet16539829, http://sositehuypidarasi.com ve http://yallasoforyalla.xyz adresleri ile bağlantılı olduğu / yönlendirmelerin yapıldığı tespit edilmiştir.

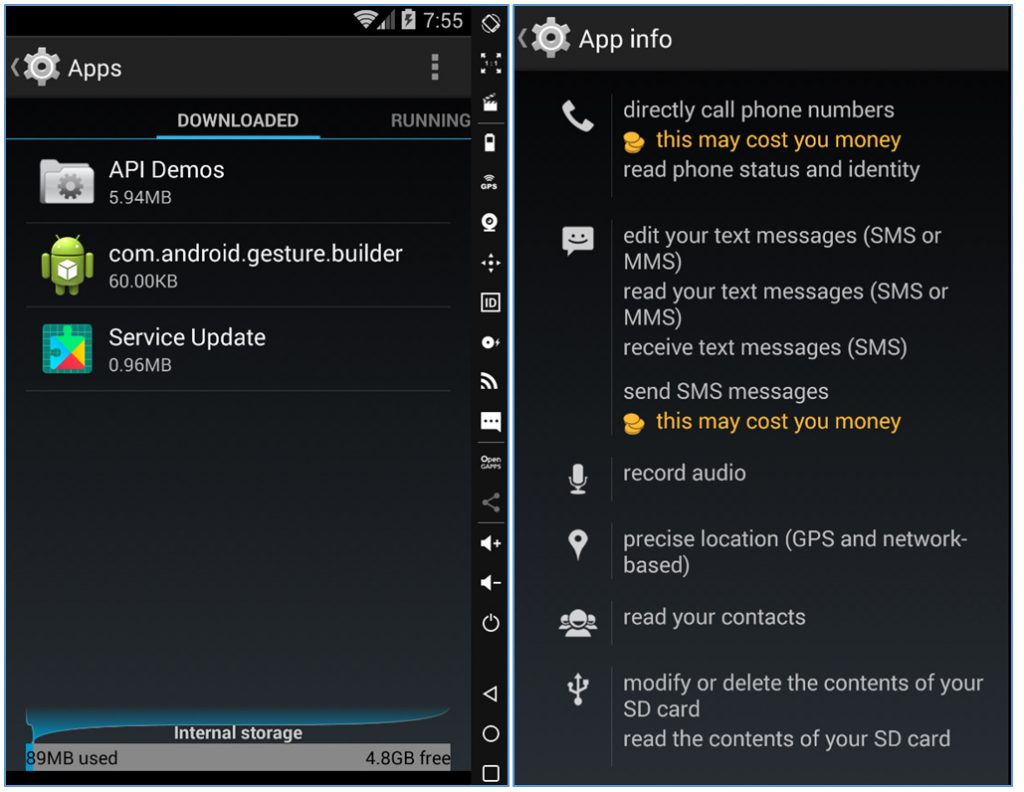

Uygulama sanal ortamda test edildiğinde kendisini “Service Update” olarak tanımladığı ve kullanıcının bilgisi dışında cihaz üzerinde yer alan tüm izinleri okuma / yazma yetkisine sahip olduğu tespit edilmiştir.

Zararlı yazılım etkilerinin sıklıkla görüldüğü günümüzde kullanıcının bilgisi / istemi dışında kullanmış olduğu cihaz içerisine zararlı yazılım bulaştırma yöntemi ile verilerinin sızdırıldığı görülmüştür. Bu verilerin (sosyal medya hesap bilgileri, bankacılık işlemleri, kişisel veriler) öneminin büyük olduğu bilinmekte olup son kullanıcıların bu tarz kayıpların yaşanmaması için oldukça dikkatli olması gerekmektedir.